[緊急]IEの重大なセキュリティ脆弱性CVE-2019-1367の修正プログラムは手動で適用

![[緊急]IEの重大な脆弱性CVE-2019-1367の修正プログラムをすぐ適用せよ!](https://a-zs.net/wp-content/uploads/2100/09/CVE-2019-1367-eyecatch.png)

米国時間2019年9月23日に Microsoft から Internet Explorer の重大なセキュリティ脆弱性「CVE-2019-1367」のアナウンスがありました。

修正プログラムの提供も行われていますので、すぐに適用しましょう。

ちなみに Windows Update で自動適用されません。手動でダウンロードして手動でインストールする必要があります。

CVE-2019-1367 | スクリプト エンジンのメモリ破損の脆弱性

スクリプト エンジンが Internet Explorer でメモリ内のオブジェクトを処理する方法に、リモートでコードが実行される脆弱性が存在します。この脆弱性により、攻撃者が現在のユーザーのコンテキストで任意のコードを実行できるように、メモリを破損させる可能性があります。攻撃者によりこの脆弱性が悪用された場合、攻撃者が現在のユーザーと同じユーザー権限を取得する可能性があります。現在のユーザーが管理者ユーザー権限でログオンしているときに、攻撃者によりこれらの脆弱性が悪用された場合、影響を受けるコンピューターが制御される可能性があります。攻撃者は、その後、プログラムのインストール、データの表示、変更、削除などを行ったり、完全なユーザー権限を持つ新たなアカウントを作成したりする可能性があります。

Web ベースの攻撃シナリオでは、攻撃者は Internet Explorer を介してこの脆弱性を悪用することを目的として特別に細工した Web サイトをホストし、メールを送信するなどして、その Web サイトを表示するようにユーザーを誘導する可能性があります。

要はWindowsを乗っ取られる可能性がありますよ、ということです。

既に被害も出ている

更に悪用可能性指標に

0 – 悪用の事実を確認済み

と記載されており、実際に被害が出ているようです。

早急な対応が必要です。

適用が必要なWindows

Windows 10 Version 1903

・KB4522016

Windows 10 Version 1809

・KB4522015

Windows 10 Version 1803

・KB4522014

Windows 10 Version 1709

・KB4522012

Windows 10 Version 1703

・KB4522011

Windows 10 Version 1607

・KB4522010

Windows 10 Version 1507

・KB4522009

Windows 8.1

・KB4522007

Windows 7 SP1

・KB4522007

Windows Server 2019

・KB4522015

Windows Server 2016

・KB4522010

Windows Server 2012 / 2012 R2

・KB4522007

Windows Server 2008 SP2 / 2008 R2 SP1

・KB4522007

修正プログラムの適用方法

2019年9月のセキュリティ更新プログラム(月例)には含まれていません。

手動で修正プログラムをダウンロードして手動でインストールする必要があります。

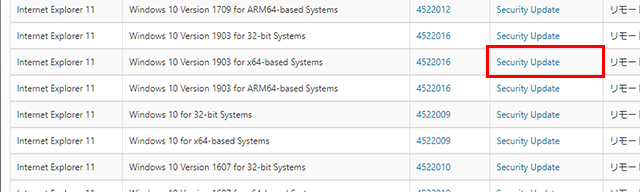

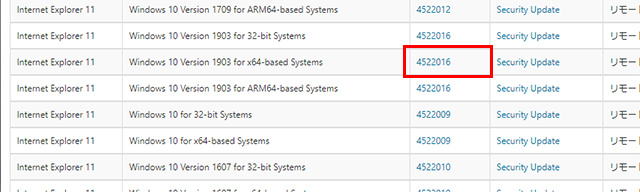

ダウンロード

▼適用したいOSのリンクをクリック(例:Windows 10 1903 64bit)

▼適用したいOSの[ダウンロード]ボタンをクリック

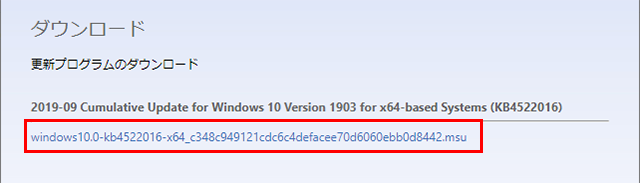

▼ポップアップウィンドウのリンクをクリック

これでインストーラーがダウンロードできます。

インストール

管理者権限でインストーラーを実行します。

インストール後は再起動が必要となります。

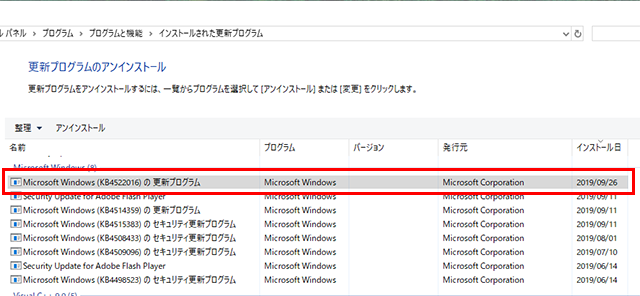

念のため確認

「インストールされた更新プログラム」の一覧に表示されていれば完了です。

▼KBの番号はこれです

最後に

まだの人は早く適用しましょう!